@TOC

1.样本地址

aHR0cDovL2NyZWRpdC5jdXN0b21zLmdvdi5jbi9jY3Bwd2Vic2VydmVyL3BhZ2VzL2NjcHAvaHRtbC9kZWNsQ29tcGFueS5odG1s

2.反调试

使用无痕窗口,打开f12后打开网页。发现自己在断点处停下了

在调用堆栈网上找,这种格式的混淆就是使用的ob混淆,首先使用ast把【SwCaHu_p.js】和【menuManger.js】这两个文件进行反混淆。反混淆的方法在前面的AST系列文章有说到,这里就跳过了。

反混淆完成后,使用Fiddler.exe抓包并自动响应这两个js文件,再尝试打开网页。

3.页面分析

反混淆之后就不会出现无限debugger的情况了,但是这时出现了滑块。先在网页手动滑一次

滑块通过的话,code为0,这时得到【csessionid】和【value】。那这两个值进行下一步接口请求,正常情况下会有一个307的响应,这时会得到一个【acw_sc__v3】的cookie值,此时再请求接口,就可以得到加密的数据

通过调用堆栈,找到请求成功时的回调函数,并设断点,然后刷新

往下调试可以看到,通过loadAESDecryptStr方法后,就可以得到明文,跟入这个方法

4.算法分析

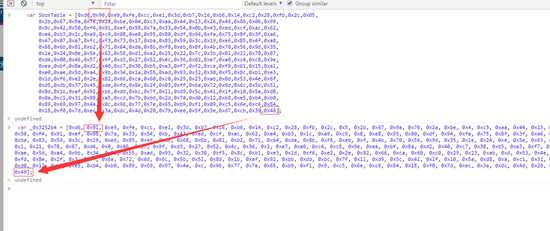

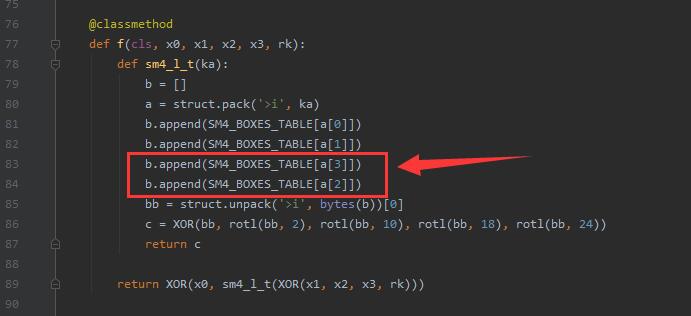

看到这里有isPadding、mode、sk。猜测是sm4算法,并且存在一句【_0x3ca6b6['sk'] = _0x3ca6b6['sk']["reverse"]()】。这是密钥轮换后,在解密是需要对密钥得到的sk进行反转,那就可以确定,CaData_KXC是sm4加密函数,MuData_KXC是sm4解密函数。

但是使用标准sm4进行解密,发现解密得到的是一堆乱码。仔细查看代码,发现进行了一些魔改,包括初始化数值和算法细节

广告合作:本站广告合作请联系QQ:858582 申请时备注:广告合作(否则不回)

免责声明:本站资源来自互联网收集,仅供用于学习和交流,请遵循相关法律法规,本站一切资源不代表本站立场,如有侵权、后门、不妥请联系本站删除!

免责声明:本站资源来自互联网收集,仅供用于学习和交流,请遵循相关法律法规,本站一切资源不代表本站立场,如有侵权、后门、不妥请联系本站删除!

暂无评论...

更新日志

2024年12月23日

2024年12月23日

- 小骆驼-《草原狼2(蓝光CD)》[原抓WAV+CUE]

- 群星《欢迎来到我身边 电影原声专辑》[320K/MP3][105.02MB]

- 群星《欢迎来到我身边 电影原声专辑》[FLAC/分轨][480.9MB]

- 雷婷《梦里蓝天HQⅡ》 2023头版限量编号低速原抓[WAV+CUE][463M]

- 群星《2024好听新歌42》AI调整音效【WAV分轨】

- 王思雨-《思念陪着鸿雁飞》WAV

- 王思雨《喜马拉雅HQ》头版限量编号[WAV+CUE]

- 李健《无时无刻》[WAV+CUE][590M]

- 陈奕迅《酝酿》[WAV分轨][502M]

- 卓依婷《化蝶》2CD[WAV+CUE][1.1G]

- 群星《吉他王(黑胶CD)》[WAV+CUE]

- 齐秦《穿乐(穿越)》[WAV+CUE]

- 发烧珍品《数位CD音响测试-动向效果(九)》【WAV+CUE】

- 邝美云《邝美云精装歌集》[DSF][1.6G]

- 吕方《爱一回伤一回》[WAV+CUE][454M]