前几天看到某易论坛有人求此算法,当时我是真没看到这个包,,,今天突然又看了一眼,嗯,既然看到了就好办了。

理论上来说,所有算法都可以分析、逆向、推理等,能加密亦可解密;

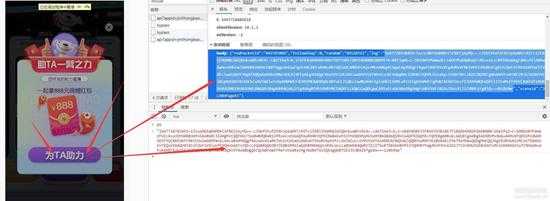

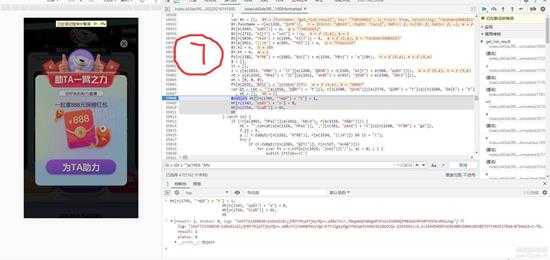

1.jpg

首先我开始打算通过hook,但是由于混淆太严重,导致hook失败;

然后我是通过程序发起定位追踪得到的位子,在进行单步走定位;首先打开谷歌开发者工具,我就不多说了;

先观察程序发起调用的全部js文件(共2个):

图1

文件1:vendor.1e2b8531.js

文件2:index.d43de3f0.js

2个文件全部打开,在文件每个里搜索关键词:log

文件1里没有搜到;在搜文件2,好,文件2里搜到了很多;那么我们就定位核心文件为:文件2

data: {"redPacketId":"441595068","followShop":0,"random":"88812911","log":"需要的","sceneid":"JLHBhPageh5"}

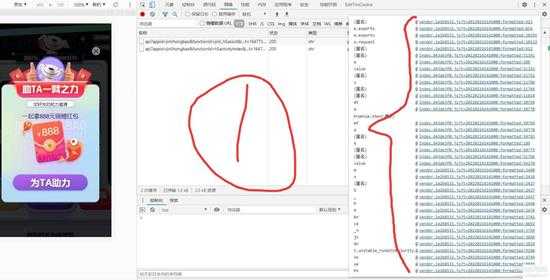

2.jpg

接下来,看图2

首先打开跟进程序发起的第1个函数;下上断点之后,点击网页上的“为他助力”,上看看、下看看发现没用看到log这个密文,那么说明我们所定位的位子不准确;

好,那么我们把这个断点取消,在进行打开跟进程序发起的第2个函数,以此类推,一直找到为止,不要说找不到,只是你没看到而已;

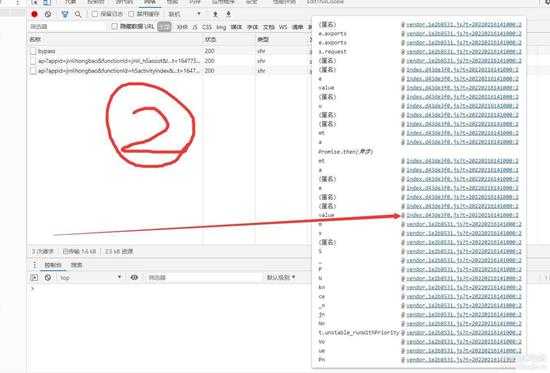

3.jpg

接下来,看图3

经过不断找呀找~~~!找到了,在第9个函数mt()50764位子;

然后下断点,在去网页上点击“为他助力”

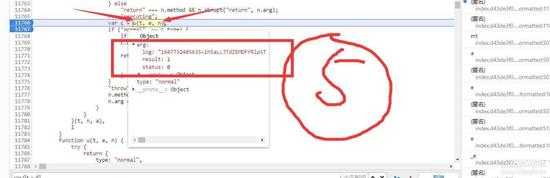

4.jpg

图4

根据图4所得到的定位我们接下来进行单步跟踪到函数内,按快捷键F11,走11下到图5位子

5.jpg

图5

那么这个log密文必然就是这个函数内所计算加密而成的 => var c = u(t, e, n);

然后我们单步跳过也就是快捷键F10,按1下走到图6位子

6.jpg

图6

smashUtils.get_risk_result(i);

那么这个函数就是核心了,log运算的过程就在此;核心函数范围:38727~39008行

此js并不难,难点却在switch里绕来绕去,在加混淆有点厉害。

如有任何不懂的,可通过聊天私信

6.jpg

图7

图文教到此结束

6.jpg

提示下,此本版务必通过 http://127.0.0.1/Index.html 才可以正常运算,不支持脱机工作,免费的凑合用吧,我特么的用了2天时间。。。;

卧槽~又长姿势了!源码在此~!

JD(锦鲤红包)之log值 2022.03.26——开源.rar2022-3-26 17:27 上传点击文件名下载附件

JD(锦鲤红包)之log值 2022.03.26——开源.rar2022-3-26 17:27 上传点击文件名下载附件下载积分: 吾爱币 -1 CB

广告合作:本站广告合作请联系QQ:858582 申请时备注:广告合作(否则不回)

免责声明:本站资源来自互联网收集,仅供用于学习和交流,请遵循相关法律法规,本站一切资源不代表本站立场,如有侵权、后门、不妥请联系本站删除!

免责声明:本站资源来自互联网收集,仅供用于学习和交流,请遵循相关法律法规,本站一切资源不代表本站立场,如有侵权、后门、不妥请联系本站删除!

暂无评论...

P70系列延期,华为新旗舰将在下月发布

3月20日消息,近期博主@数码闲聊站 透露,原定三月份发布的华为新旗舰P70系列延期发布,预计4月份上市。

而博主@定焦数码 爆料,华为的P70系列在定位上已经超过了Mate60,成为了重要的旗舰系列之一。它肩负着重返影像领域顶尖的使命。那么这次P70会带来哪些令人惊艳的创新呢?

根据目前爆料的消息来看,华为P70系列将推出三个版本,其中P70和P70 Pro采用了三角形的摄像头模组设计,而P70 Art则采用了与上一代P60 Art相似的不规则形状设计。这样的外观是否好看见仁见智,但辨识度绝对拉满。

更新日志

2025年01月09日

2025年01月09日

- 小骆驼-《草原狼2(蓝光CD)》[原抓WAV+CUE]

- 群星《欢迎来到我身边 电影原声专辑》[320K/MP3][105.02MB]

- 群星《欢迎来到我身边 电影原声专辑》[FLAC/分轨][480.9MB]

- 雷婷《梦里蓝天HQⅡ》 2023头版限量编号低速原抓[WAV+CUE][463M]

- 群星《2024好听新歌42》AI调整音效【WAV分轨】

- 王思雨-《思念陪着鸿雁飞》WAV

- 王思雨《喜马拉雅HQ》头版限量编号[WAV+CUE]

- 李健《无时无刻》[WAV+CUE][590M]

- 陈奕迅《酝酿》[WAV分轨][502M]

- 卓依婷《化蝶》2CD[WAV+CUE][1.1G]

- 群星《吉他王(黑胶CD)》[WAV+CUE]

- 齐秦《穿乐(穿越)》[WAV+CUE]

- 发烧珍品《数位CD音响测试-动向效果(九)》【WAV+CUE】

- 邝美云《邝美云精装歌集》[DSF][1.6G]

- 吕方《爱一回伤一回》[WAV+CUE][454M]