第一次发帖,请大家多多谅解

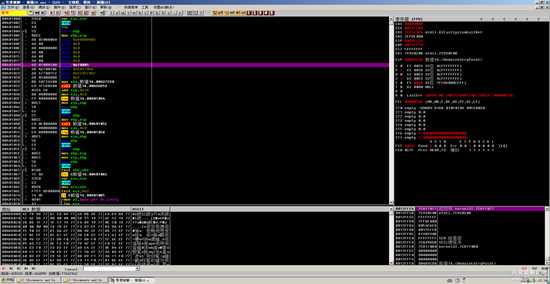

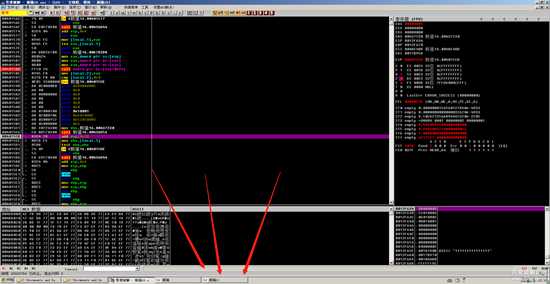

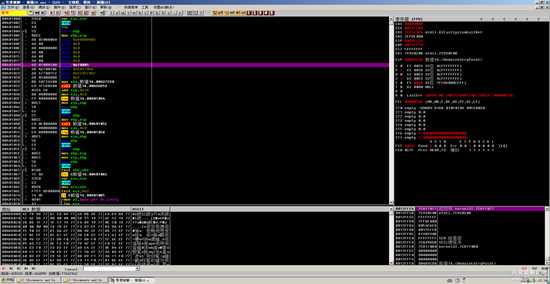

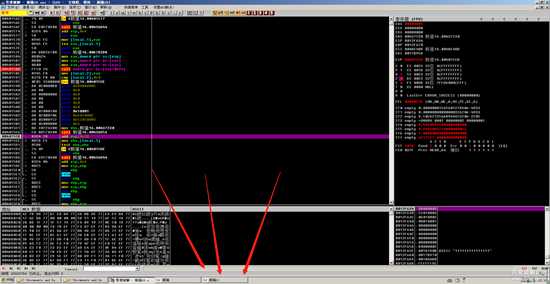

我们拖入OD CTRL F 搜索PUSH 10001 然后CTRL+L继续搜索看看还有没有其他窗口

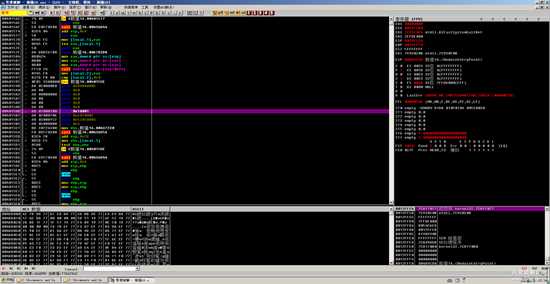

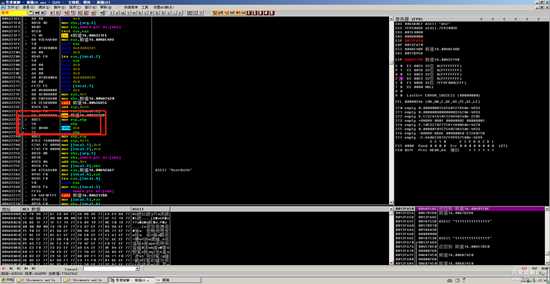

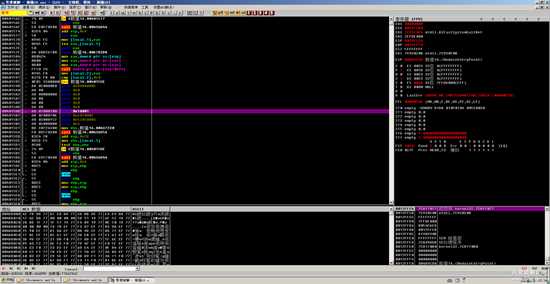

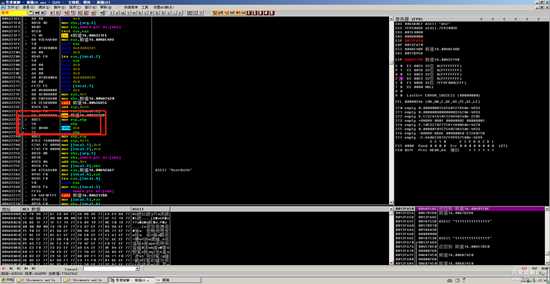

我们可以看到这个窗口出现的最多 而且上面有个跳转可以跳过这个跳转 那么我们在上面的CALL

下一个断点然后重新运行一下看看

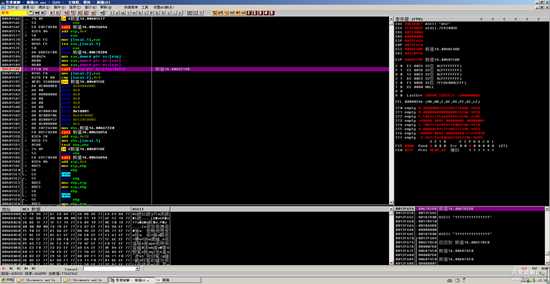

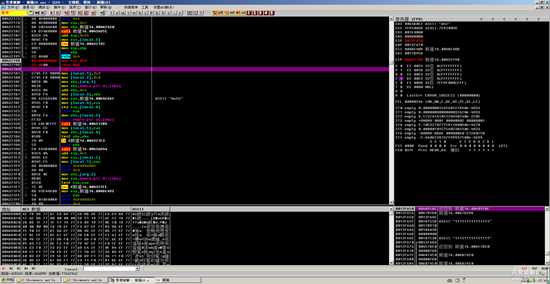

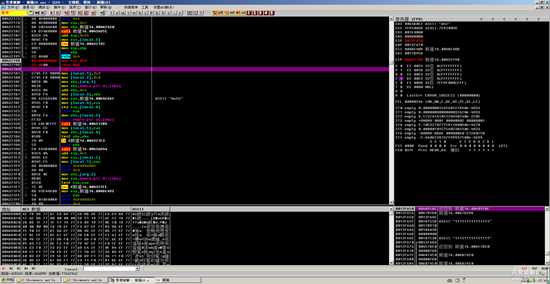

运行起来后我们输入假码,可以看到程序在这个call断了下来,那么让我们F8单步向下走

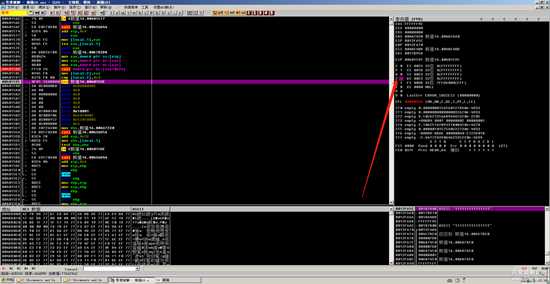

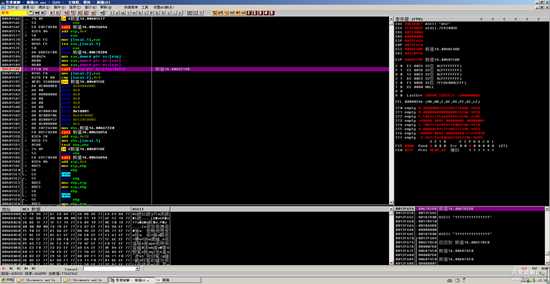

在那个JNZ地方不让他跳转试一下,双击这个Z让它变成1

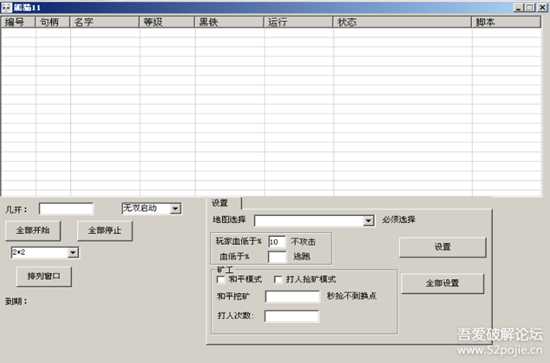

走下去我们就可以看到弹出来一个窗口应该就是登陆后的了

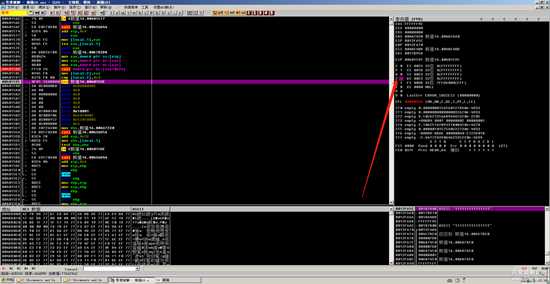

那么我们分析一下跳转上面CALL下面的代码

0040158B FF50 24 call dword ptr ds:[eax+0x24]

0040158E |. 8945 F8 mov [local.2],eax //把eax的值赋值给[local.2]

00401591 |. 837D F8 00 cmp [local.2],0x0 //然后cmp是两数相减然后比较 然而JNZ就是结果不为0就跳转

所以我们只需要去关键CALL里面将 eax值改为0再retn出来就可以

我们开始重新运行程序 断下 然后F7进入 右键汇编 mov eax,0 滑倒最底下看看返回部分是 RETN 0X8

所以我们要保持一致 也要在mov eax,0 下面写好 retn 0x8

改好截图如下

然后我们右击复制到可执行文件 全部复制 然后保存修改看一下

欧了 已经进来了 分享一下学习经验 一直在努力。

下载链接:https://pan.baidu.com/s/1pu0243Avbdq4TwFqSwyu-w

提取码:78aq

1640442779(1).png

我们拖入OD CTRL F 搜索PUSH 10001 然后CTRL+L继续搜索看看还有没有其他窗口

1640442850(1).png

我们可以看到这个窗口出现的最多 而且上面有个跳转可以跳过这个跳转 那么我们在上面的CALL

下一个断点然后重新运行一下看看

1640442901(1).png

运行起来后我们输入假码,可以看到程序在这个call断了下来,那么让我们F8单步向下走

1640442952(1).png

在那个JNZ地方不让他跳转试一下,双击这个Z让它变成1

1640443015(1).png

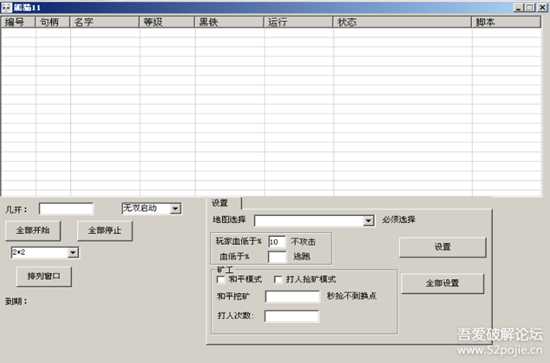

走下去我们就可以看到弹出来一个窗口应该就是登陆后的了

1640443071(1).png

那么我们分析一下跳转上面CALL下面的代码

0040158B FF50 24 call dword ptr ds:[eax+0x24]

0040158E |. 8945 F8 mov [local.2],eax //把eax的值赋值给[local.2]

00401591 |. 837D F8 00 cmp [local.2],0x0 //然后cmp是两数相减然后比较 然而JNZ就是结果不为0就跳转

所以我们只需要去关键CALL里面将 eax值改为0再retn出来就可以

我们开始重新运行程序 断下 然后F7进入 右键汇编 mov eax,0 滑倒最底下看看返回部分是 RETN 0X8

所以我们要保持一致 也要在mov eax,0 下面写好 retn 0x8

1640443230(1).png

改好截图如下

1640443313(1).png

然后我们右击复制到可执行文件 全部复制 然后保存修改看一下

1640442721(1).png

欧了 已经进来了 分享一下学习经验 一直在努力。

下载链接:https://pan.baidu.com/s/1pu0243Avbdq4TwFqSwyu-w

提取码:78aq

广告合作:本站广告合作请联系QQ:858582 申请时备注:广告合作(否则不回)

免责声明:本站资源来自互联网收集,仅供用于学习和交流,请遵循相关法律法规,本站一切资源不代表本站立场,如有侵权、后门、不妥请联系本站删除!

免责声明:本站资源来自互联网收集,仅供用于学习和交流,请遵循相关法律法规,本站一切资源不代表本站立场,如有侵权、后门、不妥请联系本站删除!

暂无评论...

P70系列延期,华为新旗舰将在下月发布

3月20日消息,近期博主@数码闲聊站 透露,原定三月份发布的华为新旗舰P70系列延期发布,预计4月份上市。

而博主@定焦数码 爆料,华为的P70系列在定位上已经超过了Mate60,成为了重要的旗舰系列之一。它肩负着重返影像领域顶尖的使命。那么这次P70会带来哪些令人惊艳的创新呢?

根据目前爆料的消息来看,华为P70系列将推出三个版本,其中P70和P70 Pro采用了三角形的摄像头模组设计,而P70 Art则采用了与上一代P60 Art相似的不规则形状设计。这样的外观是否好看见仁见智,但辨识度绝对拉满。

更新日志

2025年01月09日

2025年01月09日

- 小骆驼-《草原狼2(蓝光CD)》[原抓WAV+CUE]

- 群星《欢迎来到我身边 电影原声专辑》[320K/MP3][105.02MB]

- 群星《欢迎来到我身边 电影原声专辑》[FLAC/分轨][480.9MB]

- 雷婷《梦里蓝天HQⅡ》 2023头版限量编号低速原抓[WAV+CUE][463M]

- 群星《2024好听新歌42》AI调整音效【WAV分轨】

- 王思雨-《思念陪着鸿雁飞》WAV

- 王思雨《喜马拉雅HQ》头版限量编号[WAV+CUE]

- 李健《无时无刻》[WAV+CUE][590M]

- 陈奕迅《酝酿》[WAV分轨][502M]

- 卓依婷《化蝶》2CD[WAV+CUE][1.1G]

- 群星《吉他王(黑胶CD)》[WAV+CUE]

- 齐秦《穿乐(穿越)》[WAV+CUE]

- 发烧珍品《数位CD音响测试-动向效果(九)》【WAV+CUE】

- 邝美云《邝美云精装歌集》[DSF][1.6G]

- 吕方《爱一回伤一回》[WAV+CUE][454M]